Linux用のフリーのアンチウイルスソフトであるClam AntiVirusを導入する。

(1)Clam AntiVirusインストール

※もし、EPELリポジトリ導入(EPEL)がすんでいなければ先に導入を行いましょう。

[root @ホスト名 ~]# yum -y install clamd ← Clam AntiVirusインストール

(2)ウイルス定義ファイル最新化

[root @ホスト名 ~]# vi /etc/freshclam.conf ← ウイルス定義ファイル更新設定ファイル編集

「# Comment or remove the line below.」という行の下に「#Example」と記述する。もし記述があれば、行頭に#を追加してコメントアウトすること。(ウイルス定義ファイル更新機能の有効化)

![]()

上の画像の行の下に「NotifyClamd /etc/clamd.conf」と記述する。記述されていれば改めて記述する必要はない。(ウイルス定義ファイル更新をclamdに通知する)また、画像の行では行頭に#がついているが追加する行にはつける必要はない。

[root @ホスト名 ~]# freshclam ← ウイルス定義ファイル最新化

※以後のウイルス定義ファイルのアップデートは、/etc/cron.daily/freshclamにより毎日自動で行われる

(3)Clam AntiVirus設定

[root @ホスト名 ~]# vi /etc/clamd.conf ← clamd設定ファイル編集

![]()

上の画像の行の下に「#User clamav」と記述する。もし記述されていれば、行頭に#を追加(root権限で動作するようにする)

(4)Clam AntiVirus起動

[root @ホスト名 ~]# /etc/rc.d/init.d/clamd start ← clamd起動

[root @ホスト名 ~]# chkconfig clamd on ← clamd自動起動設定

(5)ウイルススキャンテスト

[root @ホスト名 ~]# clamscan –infected –remove –recursive

↑ ウイルススキャンテスト(ウイルスなしの場合)

Infected files: 0 ← ウイルスは検知されなかった

[root @ホスト名 ~]# wget http://www.eicar.org/download/eicar.com

↑ テスト用ウイルスをダウンロード

[root @ホスト名 ~]# wget http://www.eicar.org/download/eicar.com.txt

↑ テスト用ウイルスをダウンロード

[root @ホスト名 ~]# wget http://www.eicar.org/download/eicar.com.zip

↑ テスト用ウイルスをダウンロード

[root @ホスト名 ~]# wget http://www.eicar.org/download/eicarcom2.zip

↑ テスト用ウイルスをダウンロード

[root @ホスト名 ~]# clamscan –infected –remove –recursive

↑ ウイルススキャンテスト(ウイルスありの場合)

/root/eicarcom2.zip: Eicar-Test-Signature FOUND ← ウイルス検知

/root/eicarcom2.zip: Removed ← ウイルス削除

/root/eicar.com.txt: Eicar-Test-Signature FOUND ← ウイルス検知

/root/eicar.com.txt: Removed ← ウイルス削除

/root/eicar_com.zip: Eicar-Test-Signature FOUND ← ウイルス検知

/root/eicar_com.zip: Removed ← ウイルス削除

/root/eicar.com: Eicar-Test-Signature FOUND ← ウイルス検知

/root/eicar.com: Removed ← ウイルス削除

Infected files: 4 ← 4つのウイルスを検知した

(5)ウイルススキャン定期自動実行設定

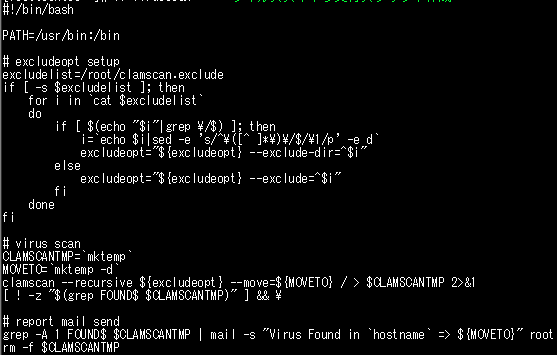

[root @ホスト名 ~]# vi virusscan ← ウイルススキャン実行スクリプト作成

上の画像のような記述が書かれていなければ書きましょう。

[root @ホスト名 ~]# chmod +x virusscan

↑ ウイルススキャン実行スクリプトへ実行権限付加

[root @ホスト名 ~]# echo “/backup/backup.tar.bz2” >> clamscan.exclude

↑ 例として/backup/backup.tar.bz2をスキャン対象外にする

[root @ホスト名 ~]# echo “/proc/” >> clamscan.exclude

↑ 例として/procディレクトリをスキャン対象外にする

[root @ホスト名 ~]# echo “/sys/” >> clamscan.exclude

↑ 例として/sysディレクトリをスキャン対象外にする

※ディレクトリを除外する場合は末尾に「/」を付加すること

[root @ホスト名 ~]# mv virusscan /etc/cron.daily/

↑ ウイルススキャン実行スクリプトを毎日自動実行されるディレクトリへ移動

これで、毎日定期的に全ファイルのウイルススキャンが行われ、ウイルスを検知した場合のみroot宛にメールが送られてくるようになる。

※Clam AntiVirusインストールディレクトリにテスト用ウイルスがあるので、インストール後の全体スキャンでは必ずウイルス検知メールがくる

(6)ウイルス検知後の対応

ウイルス検知メールが送られてきた場合、内容を確認し、ウイルスであると確認できた場合、当該ファイルを退避先(ウイルス検知メール件名に記載)から削除する。

ウイルスでない(ClamAVによる誤検知)と確認できた場合、当該ファイルを退避先から復元し、次回以降、誤検知しないように当該ファイルをスキャン対象外リスト(clamscan.exclude)に追加する。